Zone serveru platforma izmanto ModSecurity un OWASP ModSecurity Core Rule Set (CRS) ugunsmūra noteikumus, kurus var aktivizēt arī, izmantojot My Zone vadības paneli.

Lai aktivizētu WAF ugunsmūri vai mainītu tā iestatījumus, vispirms ir jāpiesakās My Zone vadības panelī.

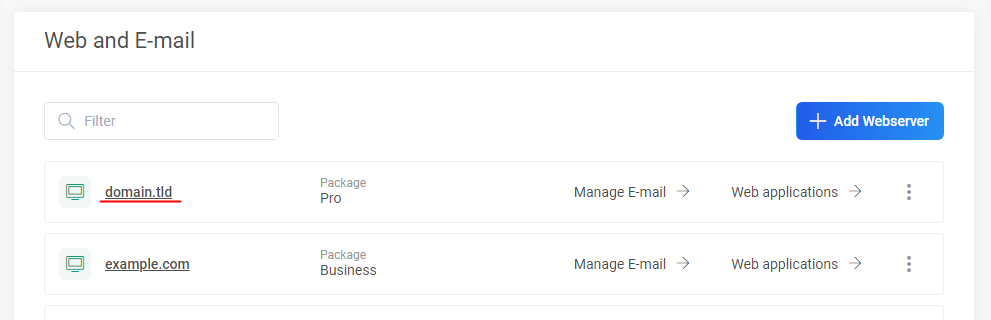

Atvērtajā lapā sadaļā Web and E-mail noklikšķini uz virtuālā servera nosaukuma:

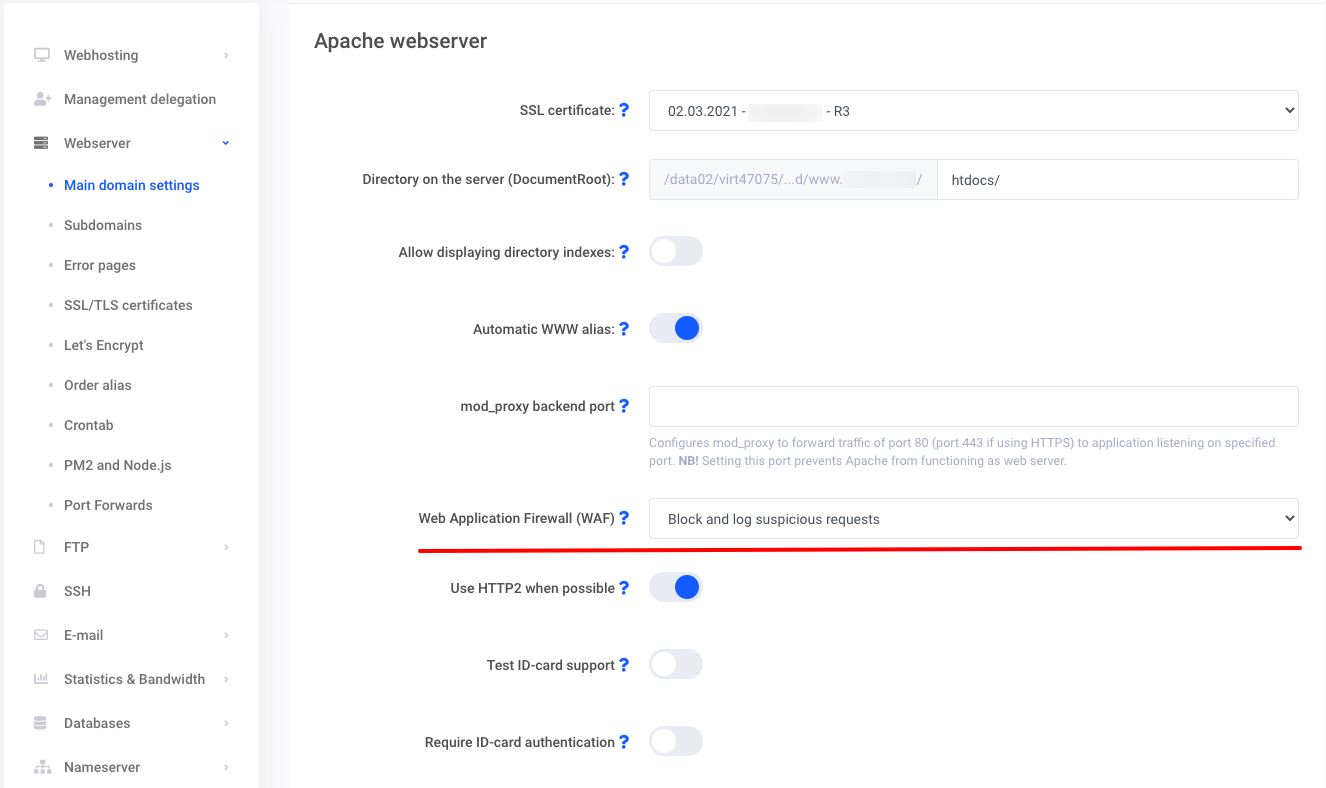

On the Web hosting management page choose from the menu:

On the Web hosting management page choose from the menu: WebServer > Main Domain Settings (or Subdomains) > modify.

Bloķētie pieprasījumi

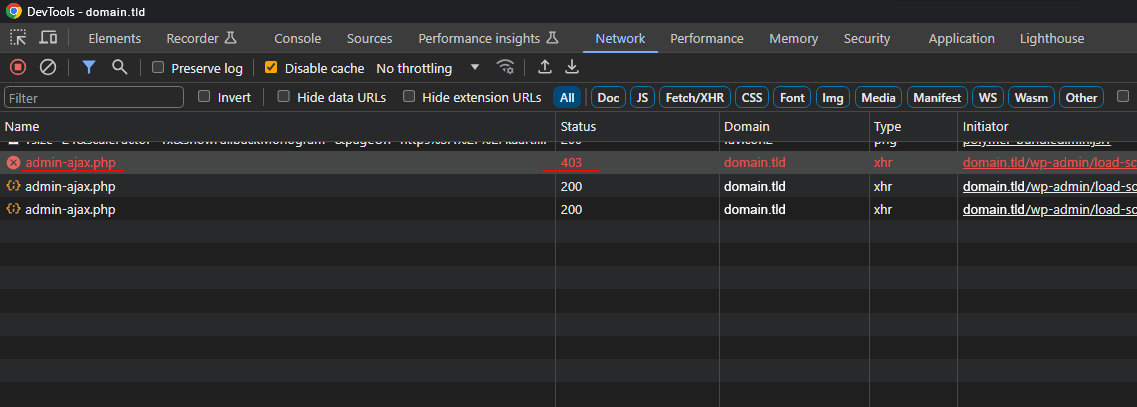

ModSecurity bloķētie pieprasījumi no tīmekļa servera saņems atbildi ar statusa kodu “403 Forbidden”.

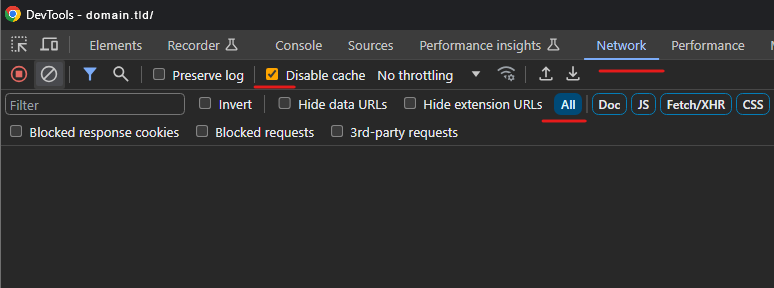

Lai pārbaudītu, vai HTTP pieprasījums tika bloķēts, vari izmantot tīmekļa pārlūka rīku DevTools (to var atvērt, nospiežot F12). Tajā atver cilni Network, atspējo kešatmiņu un izvēlies visus pieprasījumu tipus:

Pēc tam atkārto darbību tīmekļa pārlūkā, kas iepriekš neizdevās, un pēc lapas ielādes meklē pieprasījumu ar statusu “403”:

ModSecurity bloķētie pieprasījumi tiek reģistrēti Apache tīmekļa servera kļūdu žurnāla failā apache,ssl.error.log, kas atrodas logs direktorijā.

Failā meklē vārdu “ModSecurity” un salīdzini pieprasījuma laiku ar neveiksmīgās darbības laiku. Atrastajā žurnāla rindā pārbaudi, vai bloķētā pieprasījuma URI, ko redzi DevTools logā, sakrīt ar “uri” parametru žurnāla rindā. ModSecurity noteikuma numurs ir redzams “id” parametrā:

[2023-01-01 00:00:00.123456] [vhost: domain.tld] [security2:error] [pid: 12345] [client 1.2.3.4] ModSecurity: Warning. Operator GE matched 5 at TX:inbound_anomaly_score. [id "123456"] [msg "Inbound Anomaly Score Exceeded (Total Inbound Score: 5 - SQLI=0,XSS=5,RFI=0,LFI=0,RCE=0,PHPI=0,HTTP=0,SESS=0): individual paranoia level scores: 5, 0, 0, 0"] [hostname "domain.tld"] [uri "/wp-admin/admin-ajax.php"]

Apache tīmekļa servera žurnāla laika josla ir UTC (+00:00).

Noteikumu selektīva atspējošana

Lai izslēgtu atlasītos noteikumus, pievieno šādu Apache direktīvu bloku.

Apache direktīvu bloku var pievienot, izmantojot My Zone vadības paneli, Webhosting lapā, attiecīgā galvenā domēna vai apakšdomēna virhost iestatījumos.

Lai to izdarītu, izvēlies no izvēlnes: Webserver > Main domain settings (vai Subdomains).

Nospied apakšsadaļā “HTTPS – domain.tld” (kur domain.tld ir attiecīgā virhost domēna nosaukums, kuram jāveic papildinājums): modify > Apache directives > Add directive block.

ModSecuriy noteikumu numuri jāatdala ar atstarpi. Diapazonu numuri jāliek pēdiņās un jāatdala ar defisi.

<IfModule mod_security2.c>

# Disable rules that interfere with the work of the website

SecRuleRemoveById 123456 "123460-123470"

</IfModule>