Daudzi būs dzirdējuši par “ķīniešu ūdens spīdzināšanu” – procedūru, kurā ledusauksts ūdens lēnām pil uz piesietas upura galvas, galu galā novedot viņu līdz neprātam. Zone analītiķi jau sen ir novērojuši kiberuzbrukumus, kas pārsteidzoši līdzinās šai spīdzināšanas metodei. Tāpat kā “ūdens spīdzināšana”, arī zemāk aprakstītais uzbrukums nav nekas radikāli jauns, taču tas ir biedējoši efektīvs.

Mantojums kā mušpapīrs

Sāksim ar atslēgvārdu XML-RPC (XML Remote Procedure Call) – protokolu, kas ļauj vienai lietotnei izsaukt procedūras citā lietotnē caur internetu.

Blakus XML-RPC ir parādījušies modernāki rīki, piemēram, REST (Representational State Transfer) un gRPC (gRPC Remote Procedure Call). Tomēr XML-RPC joprojām tiek plaši atbalstīts, īpaši “nobriedušākās” lietotnēs. Dažādas populāras satura pārvaldības platformas, piemēram, WordPress, Drupal, Magento un citas, vēsturiski to ir izmantojušas.

Šobrīd mūs interesē WordPress konteksts, kur XML-RPC būtībā ir “mantojums”, taču tas ir ļoti izplatīts, jo tiek instalēts pēc noklusējuma. Lielākā daļa WordPress lietotāju par to neko nezina.

Diemžēl, kā zināms, jebkādi izplatīti “mantojuma rīki” ir pievilcīga uzbrukuma platforma noziedzniekiem, kas meklē upurus kibertelpā.

WordPress pēc noklusējuma iekļautais ‘xmlrpc.php’ fails viņiem nodrošina auglīgu augsni. Dizaina lēmumi, kas balstīti uz novecojušiem draudu modeļiem, šo failu padarījuši par uzbrucēju iecienītu mērķi. Piemēram, to izmanto, lai ļaunprātīgi izmantotu WordPress XML-RPC galapunktu paroles minēšanai ar brute-force uzbrukumiem, atteices uzbrukumiem (DoS) un tamlīdzīgi.

Pastāvīga pilēšana uz WordPress

Jau gadiem Zone cenšas mazināt šādus riskus saviem klientiem, uzliekot pieprasījumu biežuma ierobežojumus XML-RPC failiem caur mūsu ugunsmūri un ieviešot citus risku mazināšanas pasākumus.

Neskatoties uz to, mūsu pašu analītiķi, kā arī ārējie dalībnieki, piemēram, dažādas CERT (Computer Emergency Response Team) un CSIRT (Computer Security Incident Response Team) komandas, mums pastāvīgi ziņoja par veiksmīgiem uzbrukumiem mūsu klientu WordPress vietnēm.

Padziļinātāk izpētot, mūsu speciālisti atklāja metodisku darbību, kas pēc būtības līdzinās iepriekš minētajai “ķīniešu ūdens spīdzināšanai“.

Analizējot tīmekļa serveru žurnālus, tika pamanīts, ka uzbrucēji ir sākuši “pilināt” pieprasījumus uz WordPress XML-RPC galapunktu. Tas nozīmē, ka pieprasījumi tiek veikti ārkārtīgi konsekventi, bet ar ļoti ilgu laika intervālu starp tiem – no pusstundas līdz vairākām stundām.

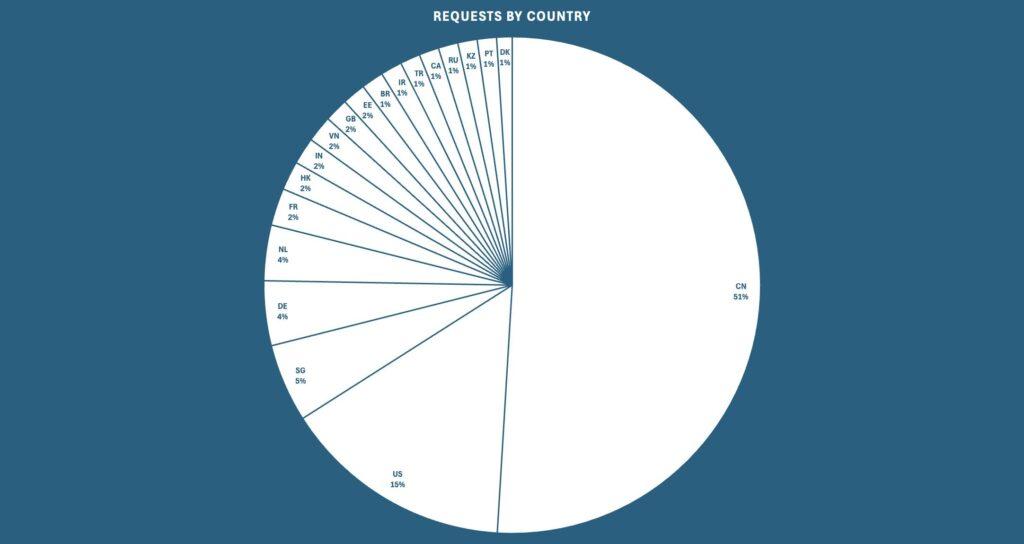

Kopumā šādā veidā Zone klientu vietnēs vien dienā var tikt “pilināti” vairāk nekā 5 miljoni pieprasījumu no vairāk nekā 50 000 unikālām IP adresēm. Vairāk nekā puse šo pieprasījumu pavisam nesen nāca no Ķīnas.

Uzbrucēju metodoloģija

Kur noziedznieki patiesībā atrodas, bez rūpīgākas izmeklēšanas neviens nezina.

Uzbrukums notiek vairākos posmos.

Pirmajā posmā, izmantojot XML-RPC galapunktu, tiek iegūts WordPress lietotāju saraksts, jo tas tur pārsvarā ir publisks.

Otrajā posmā tiek minētas lietotāju paroles, izmantojot sen zināmas metodes:

- populāru paroļu saraksti

- jau citur nopludinātas paroles

- paroles atvasināšanas algoritmi no lietotājvārda (ja lietotājvārds ir ‘jack’, tad tiek mēģinātas versijas ‘jack123’, ‘jack666’, ‘jackman’ u.c.)

- pēdējā laikā tiek izmantots arī “mākslīgais intelekts”, kas iespējamās paroles versijās iekļauj domēna vārdu un līdzīgu informāciju.

Trešajā posmā, kad parole ir atklāta, WordPress vietne tiek pārņemta un izmantota uzbrucēja vajadzībām.

Daļu pārņemto WordPress vietņu uzbrucēji izmanto, lai paplašinātu savu pārņemto vietņu tīklu, t.i., tās sāk meklēt nākamos upurus un savukārt “pilina” ļaunprātīgus pieprasījumus to virzienā. Lielākā daļa tomēr tiks izmantotas tiešsaistes kazino un potences tablešu reklamēšanai.

Šāds lēns, bet metodisks darbs noziedzniekiem rezultējas eksponenciāli augošā kompromitētu WordPress vietņu tīklā.

Diemžēl galvenais iemesls, kas ļauj šādiem uzbrukumiem notikt, joprojām ir zemas kvalitātes paroles, ko interneta lietotāji izmanto autentifikācijai.

WordPress ekosistēma šādām problēmām galvenokārt reaģē ar spraudņiem, arī šajā gadījumā ir pieejami dažādi risinājumi, kas veic konkrētus uzdevumus:

kā arī plašāks rīku klāsts, piemēram,

- Wordfence Security – Firewall, Malware Scan, and Login Security

- Patchstack – WordPress & Plugins Security.

Problēma ir tā, ka WordPress administratori, kuri nenosaka drošas paroles sev un saviem lietotājiem, arī neinstalē šos drošības spraudņus.

Ierobežojumi dažiem pieprasījumiem

Uzbrukumu mērogs nozīmē, ka šajā gadījumā, vēloties palīdzēt lietotājiem un mūsu izveidotajai ekosistēmai, mēs nevaram palikt malā.

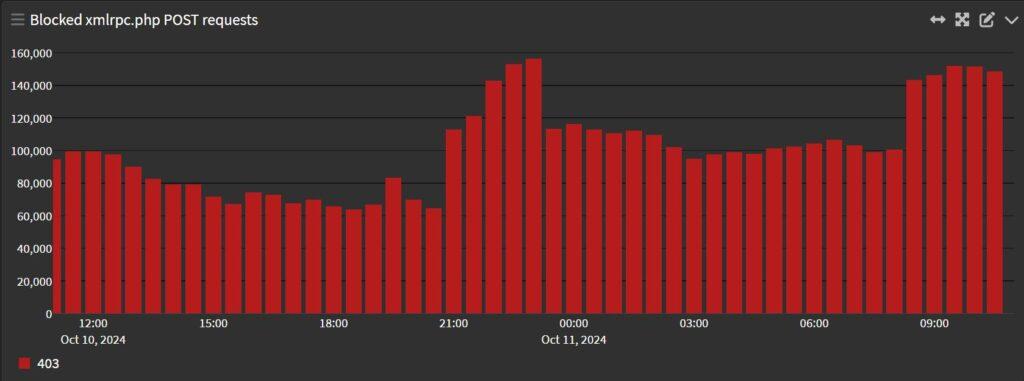

Izvērtējot riskus WordPress un XML-RPC kontekstā, esam nolēmuši pēc noklusējuma sākt bloķēt WordPress xmlrpc.php pieprasījumus mūsu serveru Web Application Firewall (WAF) līmenī.

Tas nenozīmē, ka WordPress XML-RPC funkcionalitāti vairs nevar izmantot vispār. Ja kāda iemesla dēļ tas ir nepieciešams, jāveic vēl viens solis – jāizslēdz ugunsmūra noteikums, kas šos pieprasījumus bloķē.

Ugunsmūra noteikumu var izslēgt, izmantojot My Zone administratīvo saskarni – instrukcijas pieejamas šeit: https://help.www.zone.lv/kb/xmlrpcphp-post-paringud-wordpressi-meetoditele/

Bloķēšanas rezultāti redzami nākamajā grafikā, kurā attēloti pēdējo 24 stundu laikā bloķētie pieprasījumi.

Post navigation

Populāri ieraksti

.NO domēns tagad pieejams Zone – vai jūsu uzņēmums ir gatavs Norvēģijas tirgum?

Zone Webmail 3.0: Jaunas funkcijas, kas padara e-pasta pārvaldību vieglāku nekā jebkad agrāk

Vai joprojām esat sava domēna likumīgais īpašnieks? ICANN jaunais noteikums – laiks pārbaudīt vēlreiz